2023年1月から3月にかけて確認された影響範囲の広い脆弱性情報や脅威情報などをまとめました。当期間中もインターネット経由で接続可能な製品に対する攻撃や、マルウェア感染に至るメールを用いた攻撃に関する情報が公開されています。以下を参考に対策をご検討ください。

I. インターネット経由で接続可能な製品に対する攻撃

[1]概要

当期間中も国内組織でランサムウェアを用いた攻撃や不正アクセスの被害が報告されています。こうした攻撃では、ソフトウェアの脆弱性の悪用やリモートデスクトップサービスの認証突破など、主に外部から接続可能なシステムの脆弱性やリモートアクセスの出入口などが侵入経路として悪用されます。中には、初期パスワードや推測可能なパスワードが原因とされるケースも引き続き報告されています。

[2]対策

攻撃の対象になりやすい外部から接続可能なシステムの点検の上、脆弱性対策だけでなく、攻撃対象の最小化、認証強化、検知強化の検討を実施いただくことを推奨します。

(1)インターネットなど外部から接続可能なシステムの点検

- 外部から接続可能なシステムの棚卸し

- 製品およびシステムのファームウェアおよび稼働ソフトウェアのバージョン確認

- 深刻な脆弱性への修正対応の検討およびサポート終了製品の代替移行検討

(2)攻撃対象の最小化、認証強化、検知強化の検討

- 適切なアクセス制御による許可制限、不要なアカウントの棚卸しの検討

- 初期パスワードの変更、二要素認証などを用いた認証強化の検討

- 認証ログや通信ログの監視や確認などによる不審挙動の早期検知の検討

[3]参考情報

JPCERT/CC

VMware ESXiを標的としたランサムウェア攻撃について

https://www.jpcert.or.jp/newsflash/2023020601.html

II. マルウェア感染に至るメールを用いた攻撃

[1]概要

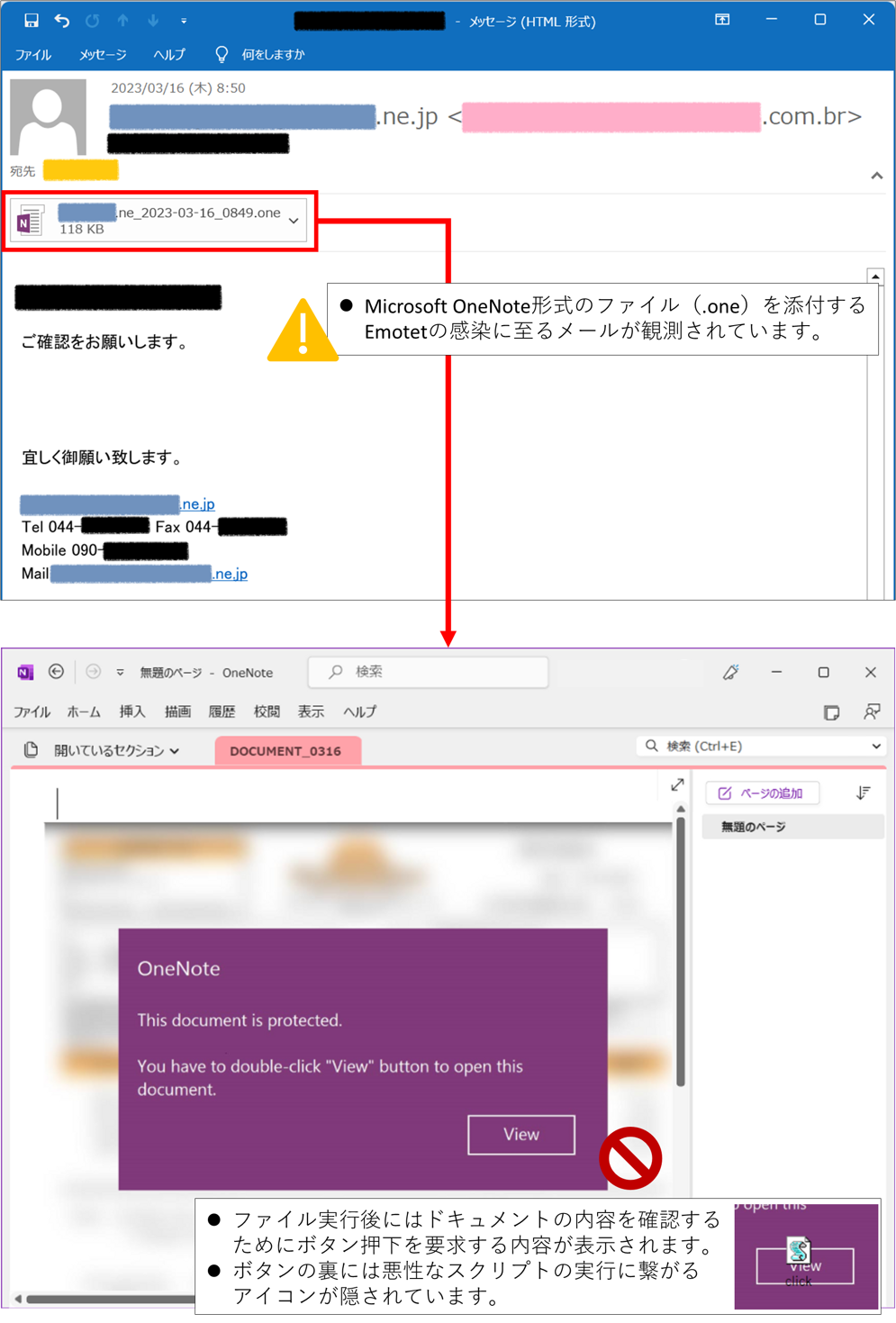

当期間中もマルウェア感染に繋がるメールの配布が国内で確認されています。2023年3月には、Emotetマルウェアの感染に至るメールの配布が再観測され、同月16日には、Microsoft OneNote形式のファイルを添付するEmotetメールが観測されています。ファイルを実行後に画面上のボタンを押下すると、ボタンの裏に隠れているスクリプトが実行され、Emotetの感染に繋がる可能性があります。

[画像: Microsoft OneNote形式のファイルを添付するメールおよびファイル実行後の画面サンプル]

[2]対策

マルウェア感染に繋がるメールはEmotetに限らず、メールを起因とした攻撃はマルウェア感染に繋がるもの以外にもフィッシング詐欺やビジネスメール詐欺も含めさまざまです。日頃からの警戒や緊急時の連絡および対応体制の確認が重要です。

(1)組織内で脅威に関する注意を呼び掛ける

(2)緊急連絡体制や連絡先を再点検する

(3)緊急時の対応手順や社内ルールを再確認する

[3]参考情報

JPCERT/CC

マルウェアEmotetの感染再拡大に関する注意喚起

https://www.jpcert.or.jp/at/2022/at220006.html

暗号資産交換業者を標的とするParallax RAT感染を狙った活動

https://blogs.jpcert.or.jp/ja/2023/04/parallax-rat.html

警察庁

Emotet対策

https://www.npa.go.jp/bureau/cyber/countermeasures/emotet.html

III. JPCERT/CCからのお願い

JPCERT/CCでは、改ざんされたWebサイトや不正なプログラムの配布サイトなどに対して、関係機関を通じて調整活動を行っています。 もし、これらに関する情報をお持ちの場合は、以下のWebフォーム、または電子メールで、JPCERT/CCまでご連絡ください。

| JPCERT/CCインシデント報告(発見報告・被害報告・被害対応依頼) | |

|---|---|

| info@jpcert.or.jp | |

| Webフォーム | https://www.jpcert.or.jp/form/#web_form |

※インシデント報告、対応依頼の詳細はhttps://www.jpcert.or.jp/form/をご覧ください。

IV. JPCERT/CCが提供する情報

JPCERT/CCは、日頃より脆弱性情報や脅威情報などに関する情報発信を行っています。最近公開された情報やブログは次のリンクからご確認ください。

- [JPCERT/CC]

注意喚起

https://www.jpcert.or.jp/at/

CyberNewsFlash

https://www.jpcert.or.jp/newsflash/

Weekly Report

https://www.jpcert.or.jp/wr/

JPCERT/CC Eyesブログ

https://blogs.jpcert.or.jp/ja/

V. 参考情報

[JPCERT/CC]

インシデント報告対応レポート

https://www.jpcert.or.jp/ir/report.html

STOP! パスワード使い回し!

https://www.jpcert.or.jp/pr/stop-password.html

ログを活用したActive Directoryに対する攻撃の検知と対策

https://www.jpcert.or.jp/research/AD.html

[IPA]

サーバ用オープンソースソフトウェアに関する製品情報およびセキュリティ情報

https://www.ipa.go.jp/security/vuln/oss/sw_security_info.html

一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)

早期警戒グループ

Email:ew-info@jpcert.or.jp