1. 概要

Web サイトに対する改ざんや DDoS 等の被害がJPCERT/CCに複数寄せられています。特に改ざんや情報窃取などの被害が発生した場合は、サービス停止や顧客への補償など、事業に直結する影響を受ける可能性があります。サイバー攻撃に備えて、Web サイトに対して定期的な点検を行うことをおすすめします。

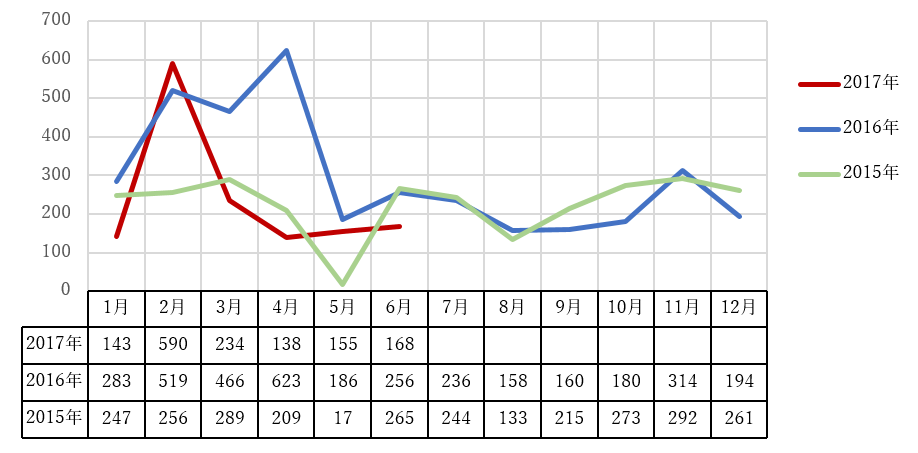

図1. Web サイト改ざん件数の推移

( JPCERT/CC インシデント報告対応レポートhttps://www.jpcert.or.jp/ir/report.htmlより)

これまでも Web サイトに関する注意喚起を行ってきましたが、脆弱性を悪用したサイト改ざんや、情報窃取の他、DDoS 攻撃によりサービス停止を引き起こされる状況が継続して確認されています。Web サイトを取り巻く環境や状況は日々変化しており、万全の対策を行っているつもりでも被害に遭う可能性を否定できません。また、単純な認証方式や認証情報の使い回しによる被害なども発生しており、基本的な対策についても考慮する必要があります。こうした現状を踏まえ、Web サイトへの基本的な対策のほか、運用管理における定期的な点検の実施をおすすめします。

2.Web サイトへのサイバー攻撃の事例

以下は、JPCERT/CCが確認した、代表的な Web サイトへの攻撃です。

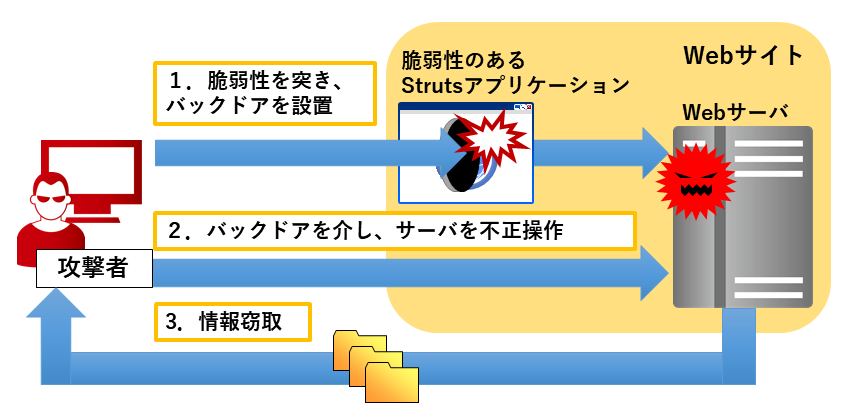

(1) 脆弱性を突いた Web サイトへの侵入と情報窃取

図2. 「脆弱性を突いた Web サイトへの侵入と情報窃取」の例

2017年3月に公表された脆弱性は、時間をおくことなく、すぐに攻撃者に悪用された。A 社の Web サイトに対して本脆弱性が悪用され、バックドアが設置された。攻撃者はバックドアを介してシステムに侵入し、情報 (個人情報などを含む) を窃取した。

■ Apache Struts 2 の脆弱性 (S2-045) に関する注意喚起https://www.jpcert.or.jp/at/2017/at170009.html

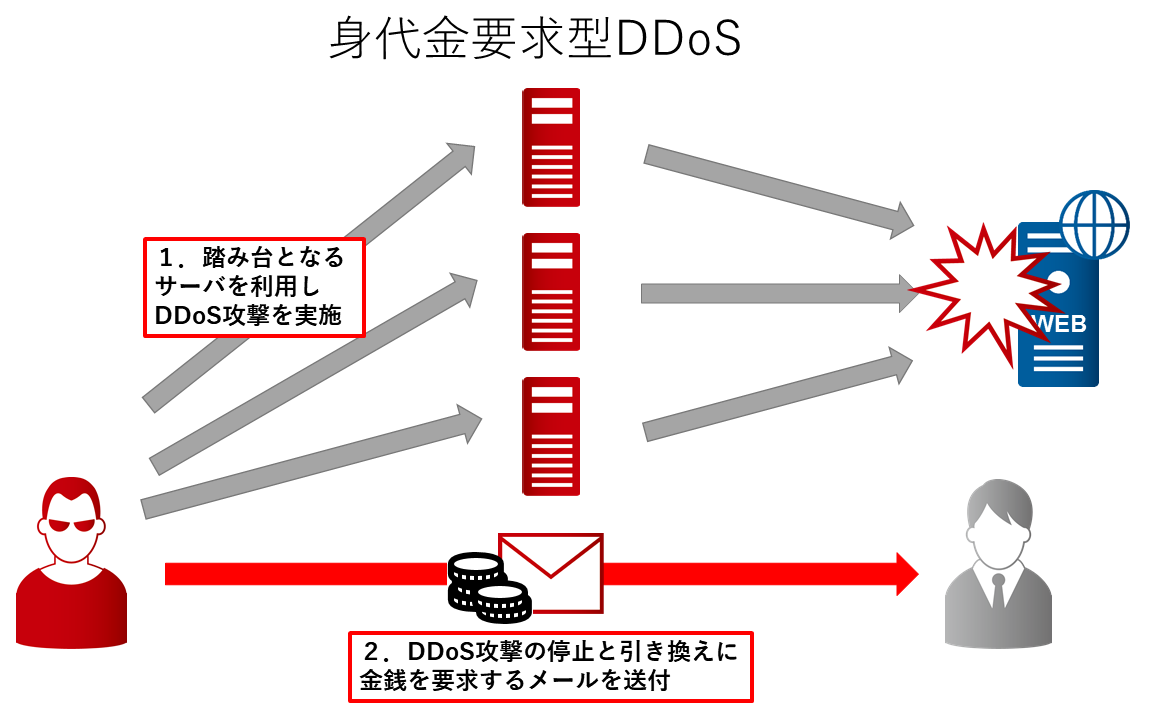

(2) 脅迫を伴った DDoS 攻撃や Anonymous による DDoS 攻撃

図3. 「脆弱性を突いた Web サイトへの侵入と情報窃取」の例

2017年6月、金銭の要求を伴った DDoS 攻撃 (NTP リフレクション攻撃など) が確認された。本攻撃は、複数の国で確認されており、実際にサービス停止に至ったケースもある。その他の DDoS 攻撃として、2017年4月以降、複数の Web サイトにおいて、Anonymous を名乗る攻撃者からの DDoS 攻撃 (Slow HTTP POST 攻撃など) が発生している。

■ Armada Collective を名乗る攻撃者からの DDoS 攻撃に関する情報 https://www.jpcert.or.jp/newsflash/2017062901.html

3.点検項目

被害の回避および低減のため、以下の項目を重点的に点検してください。Web サイト運営者および管理者は、対策や点検の実施にあたり、必要に応じて運営委託先の企業、ホスティング事業者(レンタルサーバ事業者、クラウドサービス事業者)、またはセキュリティベンダと相談することをおすすめします。

(1) 利用製品 (プラグインなど追加の拡張機能も含む) のバージョンが最新であることの確認

目的:製品の脆弱性を狙ったサイバー攻撃を回避・低減するため

対象:Web サーバなどの Web システム、Web サイト運用管理用 PC

頻度:数週間~1ヶ月に1回程度

(2) Web サーバ上のファイルの確認

目的:ファイルが改ざんされていないか、不正に作成されていないかなど、確認するため

内容:ファイルのリスト (ファイル名、サイズ、更新日時、ハッシュ値) やバックアップの取得と比較

対象:Web サーバ

頻度:1週間に1回程度

(3) Web アプリケーションのセキュリティ診断

目的:自社の Web アプリケーションに脆弱性や設定の不備が存在しないか確認するため

対象:Web アプリケーション

頻度:1年に1回程度、および機能追加などの変更が行われた時

(4) ログイン ID とパスワードの確認

目的:管理や保守を行う目的の ID やパスワードを、複数のサービスで使いまわしていないか、安易に推測できるものを使用していないかなど、適切な運用がなされているかを確認するため

対象:Web サーバ

頻度:1年に1回程度

(5) DDoS 対策や、対応体制の確認

目的: Web サイトが DDoS 攻撃を受けた場合の対応・手順などを確認し、異常発生時に適切に行動するため

対象: Web サーバやネットワーク

頻度: 1年に1回程度

万が一、異常が見つかった場合を想定し、ログの保存方法や緊急時の対応手順、対応者の連絡先を事前に確認しておくことも、被害低減のために必要不可欠です。

その他、Web サイト運営管理における基本的な対策については、次の資料を参照・確認してください。

■ IPA「安全なウェブサイトの構築と運用管理に向けての16ヶ条~セキュリティ対策のチェックポイント~」

https://www.ipa.go.jp/security/vuln/websitecheck.html

■ IPA「ウェブサイト改ざん対策に関するよくある相談と回答(FAQ)」

https://www.ipa.go.jp/security/anshin/faq/faq-webfalsification.html

■ 警察庁「Slow HTTP DoS Attackに対する注意喚起について」

https://www.npa.go.jp/cyberpolice/important/2015/17339.html

4.Web サイト改ざんなどの発見、被害に関する連絡先

Web サイトの改ざんなどを発見した方、被害に遭われた方、被害の対応依頼を希望される方は、以下の問い合わせ先までご連絡ください。

| JPCERT/CCインシデント報告 (発見報告・被害報告・被害対応依頼) | |

|---|---|

| info@jpcert.or.jp | |

| FAX | 03-3518-2177 |

| Webフォーム | https://www.jpcert.or.jp/form/#web_form |

早期警戒グループ

メールアドレス : ww-info@jpcert.or.jp