第2回 制御システムのセキュリティ対策

前回は、セキュリティインシデント(コンピュータ制御された制御システムにおけるセキュリティ事故)により制御システムが影響を受け、工場の操業ができなくなったり、製造設備に被害が及んだりした事例を取り上げた。制御システムのインシデントは、情報システムのセキュリティインシデントとは異なり、生産ラインの停止や(業種によっては)爆発など深刻な事態を招くことも考えられ、事業継続に影響を及ぼす可能性を持っている。このため、工場責任者などの経営層が先頭に立って旗を振り、セキュリティ対策に取り組む必要がある点に留意いただきたい。

今回は、制御システムのセキュリティ対策の基本的な考え方について述べる。

制御システムのセキュリティ対策は、多層的かつバランス良く行うことが重要

一般にセキュリティ対策と聞くと何らかのセキュリティ製品の導入をイメージしやすいのではないだろうか。実際にはセキュリティ製品の利用から社内ルールの整備、社員教育の実施など多方面での検討が必要である。

また、システム上の対策においてもシステム全体を俯瞰して、ある個所でのセキュリティ機器の機能で担保できない点をほかの個所で補うなど、多段的に対策を行うよう検討する必要がある。つまり個々のセキュリティ対策に万全なものはなく、さまざまな対策を多層的に行い、セキュリティリスクの低減を図ることが必要である。

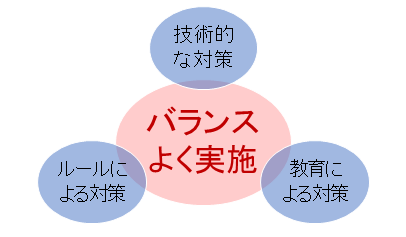

制御システムのセキュリティ対策も同様である。制御システムを構成する機器に適切なセキュリティ設定を行うなどの「技術的な対策」ばかりでなく、システム運用における作業手順の作成や異常発生時の連絡体制づくりなどの「ルールと体制の整備」や、制御システム関係者向けの「教育や訓練」をバランス良く進めることが重要である(図1)。

また、多くの組織が情報システムにおけるセキュリティ対策はすでに取り組んでいる。ネットワーク分割の仕方やセキュリティポリシーのつくり方など情報システムのセキュリティ対策から取り入れることができるものは採用することで、制御システムにおけるセキュリティ対策をより効率的に進めることができる。ただし、情報システムに比べて可用性が重視される制御システムは安易にパッチ適用ができない場合があるなど、制御システム特有の運用事情を考慮する必要がある。

制御システムのセキュリティ対策とは

セキュリティ対策のイメージをもっていただくために、具体的な事例を次に挙げる。

技術的な対策の一例は次の通りである。

・システム導入時にOSやソフトウェアは最新のパッチが適用されたものを使用する

・運用では操業に影響がないように適宜タイミングを考慮して最新のパッチを適用する

・機器の不要な物理ポートを塞いだり、論理ポートを閉じる設定を行う

・機器の物理的な接続を最小限に制限して、重要度に応じてネットワークを複数のゾーン※1に分割する

・各ゾーン同士を接続する際はファイアウォールなどでゾーンを適切に分離設定する

ポリシー、社内規定などルールによる対策は次のような例がある。

・パッチ提供などのベンダサポートが受けられる機器を購入時の選定条件にする

・USBメモリや作業PCなどの持ち込みは許可されたものに制限し、事前にウイルスチェックを行う

・機器の入れ替えや設定変更の記録をルール化する

・保守業者など外部業者の入退館や持ち込み物を管理する手順を作成する

・作業時の異常などを速やかに報告するための連絡体制を作成する

また、制御システムに関わる社員が技術的な対策やルールをきちんと把握しておく必要がある。そのため、制御システムに関わる関係者に教育訓練を行い、各対策の実効性を高めていくとともに、セキュリティ意識の向上を図ることが重要である。

なお、こうした対策やルールの見直しおよび教育訓練の実施は定期的に行うことも忘れてはならない。

工場責任者など経営層の積極的な関わりがセキュリティ対策の促進に重要

制御システムのセキュリティ対策の重要性とその実施上の観点をこれまで述べてきたが、こうした対策を進めていくには、現場担当者任せではなく、工場責任者などの経営層の積極的な関わりが不可欠である。また、重大な事態に際しては、全社的な対応が必要になるため、混乱なく各部門が対応できる仕組みの整備や訓練をしておくことも重要である。

経済産業省が公開している「サイバーセキュリティ経営ガイドライン※2」では、経営層がセキュリティ対策の責任者を任命して権限を与え、サイバーセキュリティリスクの認識や管理、さらにそのリスクに対応する仕組みを構築させることなどを挙げている。情報システムだけでなく、制御システムのセキュリティ責任者も明確にした上で、必要な権限を与え対応させる必要がある。

概してセキュリティ対策は、守りの弱いところが攻撃を受けやすいため、バランス良く対策することが重要である。多岐にわたるセキュリティ対策の何から着手すればよいかわからない場合には、JPCERT/CCが提供する「J-CLICS※3」を利用してセキュリティ対策の現状把握をしてみてはいかがだろうか。また、JPCERT/CCでは制御システムのセキュリティ対策のさまざまな支援も行っており、制御システムセキュリティ対策について相談事があれば、気軽に問合わせいただきたい。

制御システムセキュリティ対策グループ 河野 一之

| ※1: | 制御システムセキュリティに関する国際標準IEC62443-1-1:2009 (5.9 Security zones) 参照 |

| ※2: | サイバーセキュリティ経営ガイドラインVer2.0(経済産業省) |

| http://www.meti.go.jp/policy/netsecurity/mng_guide.html | |

| ※3: | 制御システムセキュリティ自己評価ツール (J-CLICS) |

| https://www.jpcert.or.jp/ics/jclics.html |

掲載誌

工場管理6月号(第2回)

http://pub.nikkan.co.jp/magazines/detail/00000793