2015年7月14日

独立行政法人情報処理推進機構

一般社団法人JPCERTコーディネーションセンター

~安全なウェブサイトの運用のために定期的な点検作業をルーチンワークに~

IPA(独立行政法人情報処理推進機構、理事長:藤江 一正)およびJPCERT/CC(一般社団法人JPCERTコーディネーションセンター、代表理事:歌代 和正)は、相次ぐ標的型攻撃において、国内の企業・組織のウェブサイトが踏み台に悪用されている事実を確認しています。このほかにも、ウェブサイトへのサイバー攻撃が後を絶たない状況を踏まえ、ウェブサイト運営者および管理者に対し、新たに点検項目とその目的や頻度を示し、基本の対策と共に実施することを呼びかけます。

1.概要

いまやウェブサイトは企業・組織の顔でありビジネスに不可欠な存在です。昨今のJPCERT/CCへのウェブサイトの改ざん報告件数は横ばいで推移(*1)していますが、ひとたび改ざんや情報窃取等の被害が発生すると、サービス停止や顧客への補償等、事業に直結する影響を受けかねません。

JPCERT/CCでは、6月以降国内の企業・組織のウェブサイトが標的型攻撃の踏み台として悪用されている事実を確認しています。またIPAでも「J-CSIP 2014年度活動レポート(*2)」において、不正接続先の25%が国内で、その一部がC&C サーバーとして悪用されていることを公表しています。

加えて、先月には海外のハッカーグループがハッキングに成功したウェブサイトを公表しましたが、その中には国内ウェブサイトが多数含まれていました。

これまでもウェブサイトに関する注意喚起を行ってきましたが、新たな脆弱性が次々と公表されるなど状況は日々変化しており、万全の対策を行っているつもりでも被害に遭う可能性を否定できません。こうした現状と、悪質なサイバー攻撃が依然として続いていることを踏まえ、ウェブサイトへの基本的な対策の他、運用管理における定期的な点検を運営者および管理者に対し、改めて注意喚起を実施します。

2.ウェブサイトへのサイバー攻撃事例

以下は、JPCERT/CCとIPAが直近確認した、代表的なウェブサイトへの攻撃です。

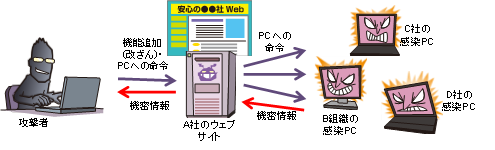

① 標的型攻撃に悪用されるウェブサイト改ざん

A社のウェブサイトが複数の企業・組織への標的型攻撃の踏み台(C&Cサーバー)として悪用されていることが確認された。これは攻撃者がA社のウェブサイトに不正に侵入し、標的型攻撃における命令を中継する機能(不正なプログラム)をウェブサイトに設置したことが原因と考えられる。

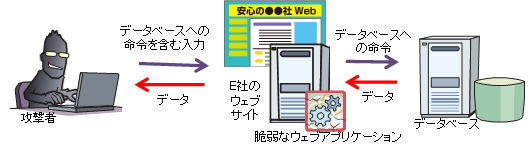

② SQLインジェクション(*3)の脆弱性を悪用した情報窃取

2015年6月、海外のハッカーグループがハッキングに成功したウェブサイトのリストと窃取したデータを公表した。公表されたリストには日本のウェブサイト(.jp)も多数含まれていた。ハッカーグループは、SQLインジェクションの脆弱性を狙った攻撃ツールを利用したと推測されている。

3.点検被害の回避、低減のため、ウェブサイトの運用管理において、以下の項目を重点的に点検してください。

① 利用製品(プラグイン等追加の拡張機能も含む)の最新バージョンの確認

目的:脆弱性が解消された最新バージョンの公開を確認するため

対象:ウェブサーバー等のウェブシステム、ウェブサイト運用管理用PC

頻度:数週間~1ヶ月に1回程度

対象:ウェブサーバー等のウェブシステム、ウェブサイト運用管理用PC

頻度:数週間~1ヶ月に1回程度

② ウェブサイト上のファイルの確認

③ ウェブアプリケーションのセキュリティ診断

目的:自社のウェブアプリケーションに脆弱性が存在しないか確認するため

対象:ウェブサーバー

頻度:1年に1回程度、および機能追加等の変更が行われた時

対象:ウェブサーバー

頻度:1年に1回程度、および機能追加等の変更が行われた時

万が一異常が見つかった場合を想定し、緊急時の対応手順(インシデントレスポンス(*5))や連絡先を事前に決めておくことも、被害低減のために必要不可欠です。

4.基本的な対策等

ウェブサイト運営管理における基本的対策の実施について、以下を参照し確認してください。

■ IPA「安全なウェブサイトの構築と運用管理に向けての16ヶ条

~セキュリティ対策のチェックポイント~」

https://www.ipa.go.jp/security/vuln/websitecheck.html~セキュリティ対策のチェックポイント~」

■ IPA「ウェブサイト改ざん対策に関するよくある相談と回答(FAQ)」

https://www.ipa.go.jp/security/anshin/faq/faq-webfalsification.htmlなお、ウェブサイト運営者および管理者は対策や点検の実施にあたり、必要に応じて運営委託先の企業、ホスティング事業者(レンタルサーバー事業者、クラウドサービス事業者)、またはセキュリティ企業に相談することを推奨します。

また、ホスティング事業者が提供する基盤部分が攻撃を受けて、複数の顧客のウェブサイトが改ざんされる等の被害が懸念されるため、ホスティング事業者においては、自社への攻撃により顧客に被害が及ばないよう、充分なセキュリティ対策と運用を実施してください。

5.ウェブサイト改ざん等の発見、被害に関する連絡先

ウェブサイトの改ざん等を発見した方、被害に遭われた方、被害の対応依頼を希望される方は、以下の問い合わせ先までご連絡ください。

| JPCERT/CCインシデント報告(発見報告・被害報告・被害対応依頼) | |

|---|---|

| info@jpcert.or.jp | |

| FAX | 03-3518-2177 |

| Webフォーム | https://www.jpcert.or.jp/form/#web_form |

※インシデント報告、対応依頼の詳細は https://www.jpcert.or.jp/form/をご覧ください。

ウェブサイトの改ざんに関する相談や不正アクセスの届出については以下のウェブサイトをご参照ください。

| IPA情報セキュリティ安心相談窓口(被害に遭わないための相談・届出) | |

|---|---|

| 連絡先など窓口の詳細 | https://www.ipa.go.jp/security/anshin/index.html |

|

■ 本件に関するお問い合わせ先 IPA 技術本部 セキュリティセンター 中西/土屋 Tel: 03-5978-7527 Fax: 03-5978-7518 E-mail: vuln-inq@ipa.go.jp JPCERT/CC 早期警戒グループ 満永/青木 Tel: 03-3518-4600 Fax: 03-3518-4602 E-mail: ww-info@jpcert.or.jp |

■ 報道関係からのお問い合わせ先 IPA 戦略企画部広報グループ 横山/白石/一家 Tel: 03-5978-7503 Fax: 03-5978-7510 E-mail: pr-inq@ipa.go.jp JPCERT/CC 事業推進基盤グループ 広報 江田 Tel: 03-3518-4600 Fax: 03-3518-4602 E-mail: pr@jpcert.or.jp |

| (*1) |

JPCERT/CCインシデント報告対応レポート 2015年 4月 1日~2015年 6月30日:https://www.jpcert.or.jp/pr/2015/IR_Report20150714.pdf |

| (*2) |

サイバー情報共有イニシアティブ(J-CSIP)2014年度活動レポート ~国内組織を狙う執拗な攻撃者「X」の分析~ P10 不正接続先地域別割合 http://www.ipa.go.jp/files/000046018.pdf |

| (*3) | SQLインジェクション:データベースにおいてデータの操作や定義を行うSQL文の組み立て方法に問題がある場合、攻撃によってデータベースの不正利用をまねく可能性があり、このような問題を「SQLインジェクションの脆弱性」と呼ぶ。 |

| (*4) | ファイルのハッシュ値: MD5やSHA1等の特定の方法で算出された値。ファイルの同一性のチェックに用いられる。 |

| (*5) | インシデントレスポンス:インシデントとは、「情報システムの運用におけるセキュリティ上の問題として捉えられる事象」のことで、例として、Web改ざん、フィッシングサイト、情報流出、不正侵入、マルウエア感染、DoS(DDoS)などがある。インシデントレスポンスとは、事象への対応のこと。 |