このページが表示されている方は、DNS Changer マルウエアに感染している可能性はありません。

「DNS Changer マルウエア感染確認サイト」の運用は7月9日で終了しました。

各位

<<< DNS Changer マルウエア感染確認サイト公開のお知らせ >>>

JPCERT/CC

2012-05-22

JPCERT/CCは、JPCERT-AT-2012-0008 で注意喚起を行った DNS Changer マルウエアの感染を確認できる Web サイトを公開いたします。

DNS Changer マルウエア感染確認サイト

http://www.dns-ok.jpcert.or.jp/

※運用期間は、2012年5月22日~2012年7月9日を予定しています

DNS Changer マルウエアは、2007 年から活動が観測されており、現在も世界中に 35万台の感染 PC が存在し、日本国内でも相当数の PC が感染していることが報告されています。

2011年 11月に米国連邦捜査局 (FBI) により、DNS Changer マルウエアに感染した PC をコントロールするサーバ群が差し押さえられました。感染 PC において (マルウエア感染時に書き換えられ) 名前解決に使用されていた DNS サーバは、その後感染 PC における対策などのための通信を確保する目的で FBI により継続運用されています。

この DNS サーバは、2012年 7月 9日に運用が終了する見込みであり、それ以降 DNS Changer マルウエアに感染している PC は、Web サイトの閲覧やメールの送信などができなくなる可能性があります。

JPCERT/CCでは、マルウエアによる被害拡大防止のため、また 7月9日に当該 DNS サーバが運用停止されることなどの状況を鑑み、PC でアクセスするだけで簡単に感染の有無を確認できる「DNS Changer マルウエア感染確認サイト」 を構築しました。

ぜひ、この機会に確認し、対策を行うことをおすすめいたします。

なお、DNS Changer マルウエアの詳細については、以下の注意喚起を参照してください。

JPCERT/CC Alert 2012-03-06 JPCERT-AT-2012-0008

DNS 設定を書き換えるマルウエア (DNS Changer) 感染に関する注意喚起

https://www.jpcert.or.jp/at/2012/at120008.html

Web ブラウザで DNS Changer マルウエア感染確認サイトにアクセスします。

DNS Changer マルウエア感染確認サイト

http://www.dns-ok.jpcert.or.jp/

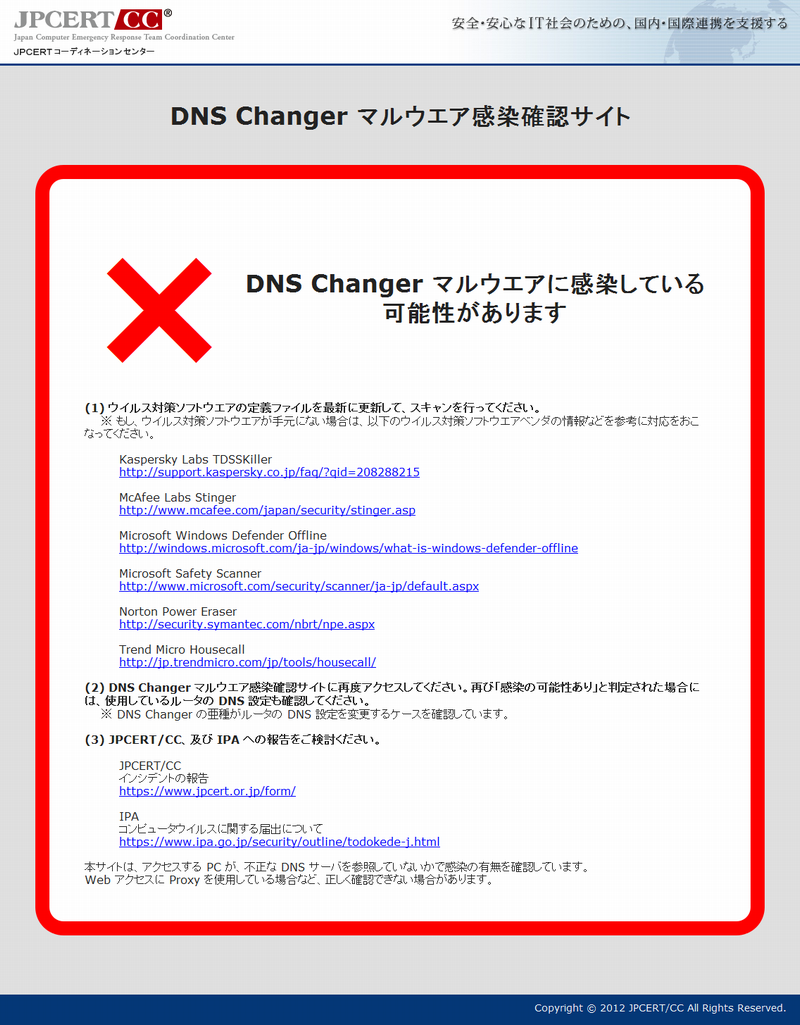

DNS Changer マルウエアに感染している可能性がある場合は、以下の画面が表示されます。

「感染の可能性あり」と表示されたときは「III. 対策」を参照してください。

※Web アクセスに Proxy を使用している場合など、正しく確認できない場合があります。

※また、DNS Changer マルウエアに感染していないことを保証するものではありません。

DNS Changer マルウエア感染確認サイトにて「感染の可能性あり」と判定された場合は、以下の対策を実施してください。

Kaspersky Labs TDSSKiller

http://support.kaspersky.co.jp/faq/?qid=208288215

McAfee Labs Stinger

http://www.mcafee.com/japan/security/stinger.asp

Microsoft Windows Defender Offline

http://windows.microsoft.com/ja-jp/windows/what-is-windows-defender-offline

Microsoft Safety Scanner

http://www.microsoft.com/security/scanner/ja-jp/default.aspx

Norton Power Eraser

http://security.symantec.com/nbrt/npe.aspx

Trend Micro Housecall

http://jp.trendmicro.com/jp/tools/housecall/

(2) 感染チェックサイトに再度アクセスしてください。再び「感染の可能性あり」と判定された場合は、使用しているルータの DNS 設定も確認してください。

(3) JPCERT/CC、及び IPA への報告をご検討ください。

JPCERT/CC

インシデントの報告

https://www.jpcert.or.jp/form/

IPA

コンピュータウイルスに関する届出について

https://www.ipa.go.jp/security/outline/todokede-j.html

今回の件につきまして当方まで提供いただける情報がございましたら、ご連絡ください。

以上