Active Directory のドメイン管理者アカウントの不正使用に関する注意喚起

最終更新: 2014-12-19

各位

JPCERT-AT-2014-0054

JPCERT/CC

2014-12-19

<<< JPCERT/CC Alert 2014-12-19 >>>

Active Directory のドメイン管理者アカウントの不正使用に関する注意喚起

https://www.jpcert.or.jp/at/2014/at140054.html

I. 概要

JPCERT/CC は、国内組織の内部ネットワークに侵入し、長期間にわたって潜

伏、情報窃取などを行う標的型攻撃を複数確認しています。それらの攻撃の特

徴として内部に侵入した攻撃者が、Active Directory のドメイン管理者アカ

ウント (以下、管理者アカウント) の認証情報を窃取し、当該管理者アカウン

トを不正に使用して、組織内部のネットワークにおいて横断的な攻撃活動を行

うことが挙げられます。

組織内で運用している管理者アカウントは、横断的に組織内のシステムへの

アクセスが可能であるため、業務端末やサーバへの侵入、組織内部でのマルウ

エア感染の拡大、情報の窃取などに使用されます。

現在、確認している事例では、このような組織内部に侵入した攻撃者による、

管理者アカウントの不正使用は、ログの定期的な確認により検知可能なものが

多数でした。

組織内で管理者アカウントの不正使用が行われていないかを確認するために、

「II. 攻撃の検知」を参考にログの確認を行うことを推奨します。また、攻撃

による被害低減のため、以下の対策の適用を検討してください。

II. 攻撃の検知

Active Directory の運用を行っている組織では、社員の異動や退社、シス

テムの停止などの理由により、利用されていないアカウントが放置されていた

り、最小権限が徹底されておらず、管理者権限など必要以上の権限を持ったア

カウントが多数作成され、運用されていたりする場合があります。JPCERT/CC

では、運用上必要ではない管理者アカウントが、組織内での攻撃活動に不正に

使用される事例を多数確認しています。

管理者アカウントの不正使用の検知のために、以下の「管理者アカウントに

ついての確認内容」を参考に Active Directory の認証ログ、ユーザ端末のイ

ベントログ、ファイアウォールなどのネットワークのログを確認してください。

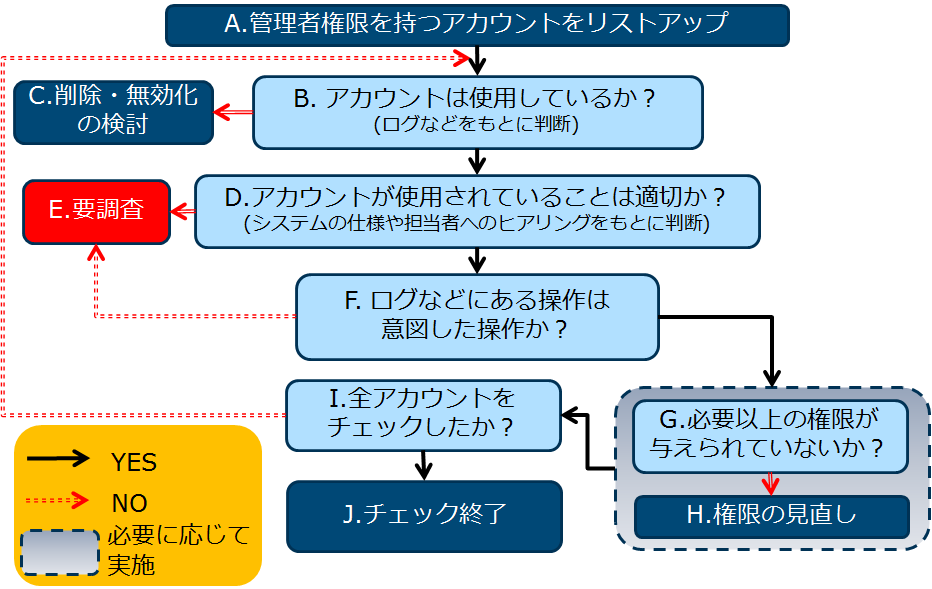

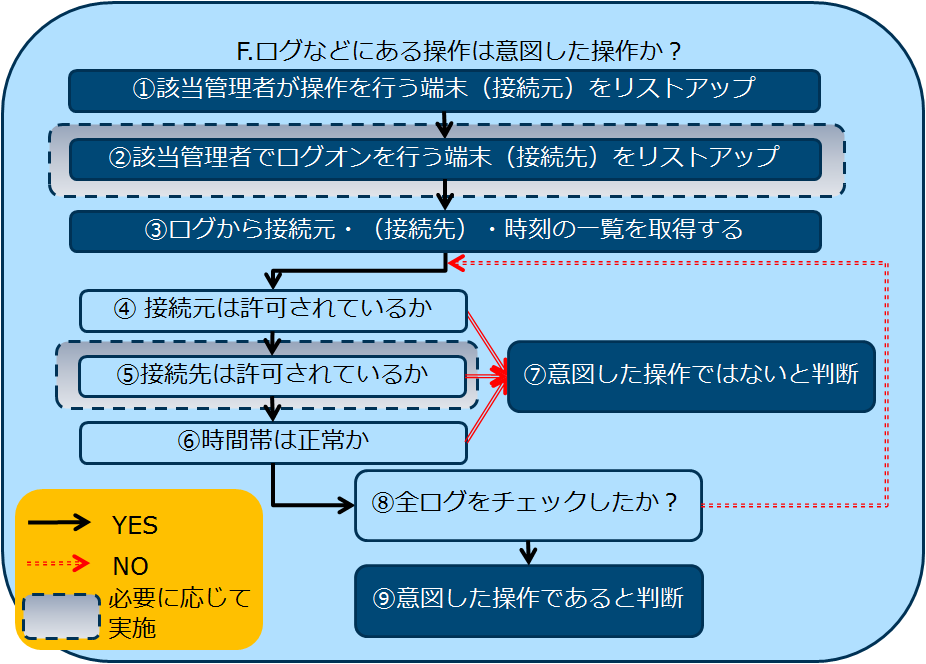

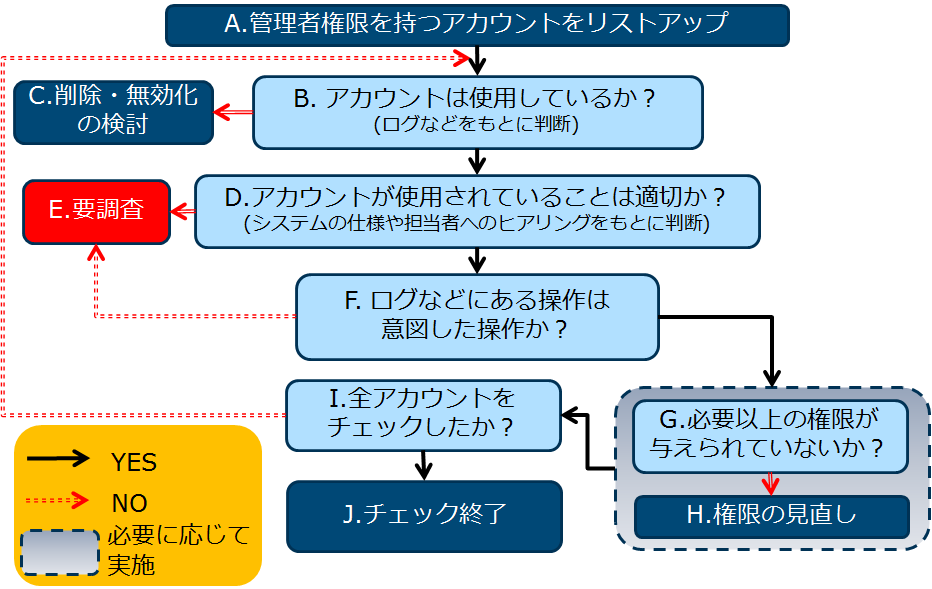

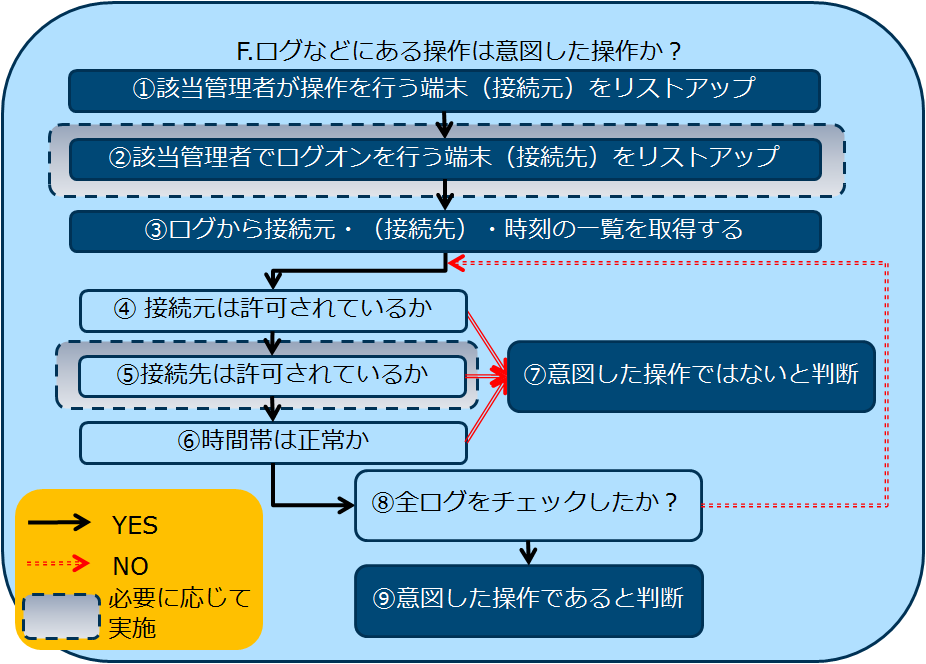

[管理者カウントについての確認内容]

・ログイン状況

- 使用していないはずのアカウントが使用されていないか

・接続先

- 管理者がログオンすることのないユーザ端末やサーバ、ドメインコントロー

ラへのログオン・ログオン試行がないか

・接続元端末

- 管理者アカウントの運用を行うことのない端末での管理者アカウントの使

用がないか

・使用している時間帯

- 休日や、業務時間外の深夜・早朝など業務で使用されていない期間のアク

セスがないか

・操作内容

- 管理者アカウントの追加や、ポリシーの変更、イベントログの削除など想

定していない操作が行われていないか

[確認フローの例]

III. 対策

管理者アカウントの不正使用による被害を低減するために、以下の対策の実

施を検討してください。

・管理端末や重要なサーバの OS やソフトウエアを最新の状態に保つ

・アカウントは必要最小限の権限のみを付与する

・管理者アカウントには、強固なパスワードを設定する

・管理者アカウントを定期的に監査し、権限の見直しや、不要な管理者アカウ

ントの削除を行う

・管理者での操作を行う際には、管理者以外のアカウントでログオン後、一時

的に管理者アカウントとして作業を行う

・一般端末から重要なサーバなどへのアクセスを制限する

・管理者アカウントは、分離した管理セグメント上の端末などの信頼できる端

末のみで使用する

・スマートカードを用いた多要素認証などの方法により、管理者でのログオン

を制限・管理する

・管理者でのログオンを行う端末や、ログオン先の端末をホワイトリストで管

理する

・"Administrator" ユーザなどは、管理者アカウントであることが判断しやす

く攻撃者に狙われやすいため、必要に応じて削除・無効化・名称変更する

・管理者アカウントの使用状況を定期的に確認する

IV. 参考情報

Microsoft

Best Practices for Securing Active Directory

http://technet.microsoft.com/en-us/library/dn487446.aspx

Microsoft

Security Monitoring and Attack Detectionセキュリティの監視と攻撃検出

http://technet.microsoft.com/ja-jp/library/cc875806.aspx

Microsoft

管理者アカウント セキュリティ計画ガイド - 第 2 章 管理者アカウントのセキュリティを強化するためのアプローチ

http://technet.microsoft.com/ja-jp/library/cc162790

Microsoft

管理者アカウント セキュリティ計画ガイド - 第 3 章 管理者アカウントのセキュリティを強化するためのガイドライン

http://technet.microsoft.com/ja-jp/library/cc162792

今回の件につきまして当方まで提供いただける情報がございましたら、ご連

絡ください。

======================================================================

一般社団法人 JPCERT コーディネーションセンター (JPCERT/CC)

MAIL: info@jpcert.or.jp

TEL: 03-3518-4600 FAX: 03-3518-4602

https://www.jpcert.or.jp/

III. 対策

管理者アカウントの不正使用による被害を低減するために、以下の対策の実

施を検討してください。

・管理端末や重要なサーバの OS やソフトウエアを最新の状態に保つ

・アカウントは必要最小限の権限のみを付与する

・管理者アカウントには、強固なパスワードを設定する

・管理者アカウントを定期的に監査し、権限の見直しや、不要な管理者アカウ

ントの削除を行う

・管理者での操作を行う際には、管理者以外のアカウントでログオン後、一時

的に管理者アカウントとして作業を行う

・一般端末から重要なサーバなどへのアクセスを制限する

・管理者アカウントは、分離した管理セグメント上の端末などの信頼できる端

末のみで使用する

・スマートカードを用いた多要素認証などの方法により、管理者でのログオン

を制限・管理する

・管理者でのログオンを行う端末や、ログオン先の端末をホワイトリストで管

理する

・"Administrator" ユーザなどは、管理者アカウントであることが判断しやす

く攻撃者に狙われやすいため、必要に応じて削除・無効化・名称変更する

・管理者アカウントの使用状況を定期的に確認する

IV. 参考情報

Microsoft

Best Practices for Securing Active Directory

http://technet.microsoft.com/en-us/library/dn487446.aspx

Microsoft

Security Monitoring and Attack Detectionセキュリティの監視と攻撃検出

http://technet.microsoft.com/ja-jp/library/cc875806.aspx

Microsoft

管理者アカウント セキュリティ計画ガイド - 第 2 章 管理者アカウントのセキュリティを強化するためのアプローチ

http://technet.microsoft.com/ja-jp/library/cc162790

Microsoft

管理者アカウント セキュリティ計画ガイド - 第 3 章 管理者アカウントのセキュリティを強化するためのガイドライン

http://technet.microsoft.com/ja-jp/library/cc162792

今回の件につきまして当方まで提供いただける情報がございましたら、ご連

絡ください。

======================================================================

一般社団法人 JPCERT コーディネーションセンター (JPCERT/CC)

MAIL: info@jpcert.or.jp

TEL: 03-3518-4600 FAX: 03-3518-4602

https://www.jpcert.or.jp/

Topへ

III. 対策

管理者アカウントの不正使用による被害を低減するために、以下の対策の実

施を検討してください。

・管理端末や重要なサーバの OS やソフトウエアを最新の状態に保つ

・アカウントは必要最小限の権限のみを付与する

・管理者アカウントには、強固なパスワードを設定する

・管理者アカウントを定期的に監査し、権限の見直しや、不要な管理者アカウ

ントの削除を行う

・管理者での操作を行う際には、管理者以外のアカウントでログオン後、一時

的に管理者アカウントとして作業を行う

・一般端末から重要なサーバなどへのアクセスを制限する

・管理者アカウントは、分離した管理セグメント上の端末などの信頼できる端

末のみで使用する

・スマートカードを用いた多要素認証などの方法により、管理者でのログオン

を制限・管理する

・管理者でのログオンを行う端末や、ログオン先の端末をホワイトリストで管

理する

・"Administrator" ユーザなどは、管理者アカウントであることが判断しやす

く攻撃者に狙われやすいため、必要に応じて削除・無効化・名称変更する

・管理者アカウントの使用状況を定期的に確認する

IV. 参考情報

Microsoft

Best Practices for Securing Active Directory

http://technet.microsoft.com/en-us/library/dn487446.aspx

Microsoft

Security Monitoring and Attack Detectionセキュリティの監視と攻撃検出

http://technet.microsoft.com/ja-jp/library/cc875806.aspx

Microsoft

管理者アカウント セキュリティ計画ガイド - 第 2 章 管理者アカウントのセキュリティを強化するためのアプローチ

http://technet.microsoft.com/ja-jp/library/cc162790

Microsoft

管理者アカウント セキュリティ計画ガイド - 第 3 章 管理者アカウントのセキュリティを強化するためのガイドライン

http://technet.microsoft.com/ja-jp/library/cc162792

今回の件につきまして当方まで提供いただける情報がございましたら、ご連

絡ください。

======================================================================

一般社団法人 JPCERT コーディネーションセンター (JPCERT/CC)

MAIL: info@jpcert.or.jp

TEL: 03-3518-4600 FAX: 03-3518-4602

https://www.jpcert.or.jp/

III. 対策

管理者アカウントの不正使用による被害を低減するために、以下の対策の実

施を検討してください。

・管理端末や重要なサーバの OS やソフトウエアを最新の状態に保つ

・アカウントは必要最小限の権限のみを付与する

・管理者アカウントには、強固なパスワードを設定する

・管理者アカウントを定期的に監査し、権限の見直しや、不要な管理者アカウ

ントの削除を行う

・管理者での操作を行う際には、管理者以外のアカウントでログオン後、一時

的に管理者アカウントとして作業を行う

・一般端末から重要なサーバなどへのアクセスを制限する

・管理者アカウントは、分離した管理セグメント上の端末などの信頼できる端

末のみで使用する

・スマートカードを用いた多要素認証などの方法により、管理者でのログオン

を制限・管理する

・管理者でのログオンを行う端末や、ログオン先の端末をホワイトリストで管

理する

・"Administrator" ユーザなどは、管理者アカウントであることが判断しやす

く攻撃者に狙われやすいため、必要に応じて削除・無効化・名称変更する

・管理者アカウントの使用状況を定期的に確認する

IV. 参考情報

Microsoft

Best Practices for Securing Active Directory

http://technet.microsoft.com/en-us/library/dn487446.aspx

Microsoft

Security Monitoring and Attack Detectionセキュリティの監視と攻撃検出

http://technet.microsoft.com/ja-jp/library/cc875806.aspx

Microsoft

管理者アカウント セキュリティ計画ガイド - 第 2 章 管理者アカウントのセキュリティを強化するためのアプローチ

http://technet.microsoft.com/ja-jp/library/cc162790

Microsoft

管理者アカウント セキュリティ計画ガイド - 第 3 章 管理者アカウントのセキュリティを強化するためのガイドライン

http://technet.microsoft.com/ja-jp/library/cc162792

今回の件につきまして当方まで提供いただける情報がございましたら、ご連

絡ください。

======================================================================

一般社団法人 JPCERT コーディネーションセンター (JPCERT/CC)

MAIL: info@jpcert.or.jp

TEL: 03-3518-4600 FAX: 03-3518-4602

https://www.jpcert.or.jp/