TCP 10000番ポートへのスキャンの増加に関する注意喚起

最終更新: 2014-10-10

各位

JPCERT-AT-2014-0038

JPCERT/CC

2014-10-10

<<< JPCERT/CC Alert 2014-10-10 >>>

TCP 10000番ポートへのスキャンの増加に関する注意喚起

https://www.jpcert.or.jp/at/2014/at140038.html

I. 概要

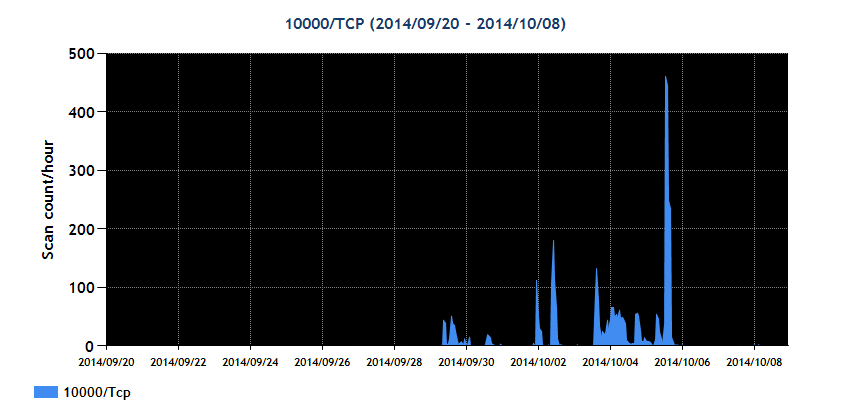

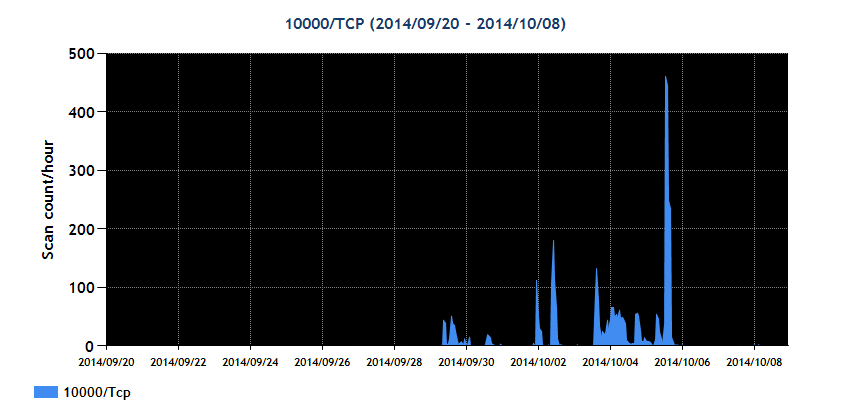

JPCERT/CC では、TCP 10000番ポートへのスキャンが 2014年9月下旬より増加

していることを、インターネット定点観測システム (以下、TSUBAME) *1 にお

いて確認しています。

TCP 10000番ポートは、ウェブベースのシステム管理ツールである Webmin の

標準ポートとして利用されることが多く、開発者によると Webmin は先日公開

された GNU bash の脆弱性の影響を受けるとのことです。

Changes since Webmin version 1.700

http://www.webmin.com/changes-1.710.html

GNU bash の脆弱性に関する注意喚起

https://www.jpcert.or.jp/at/2014/at140037.html

※ JPCERT/CC では、Webmin と脆弱性の影響を受けるバージョンの GNU bash

が動作する環境で、Webmin の権限で任意のコードが実行可能であること

を確認 *2 (Webmin は標準インストールで root 権限で動作)

TCP 10000番ポートへのスキャンを行ってきた一部の送信元 IP アドレスにおい

て、Webmin のログイン画面と推測される応答を確認しています。このため、

Webmin が稼働するサーバが攻撃を受けた結果、第三者への攻撃の踏み台とされ、

さらに TCP 10000番ポートに対するスキャンの増加の原因であると考えていま

す。

10月10日現在、TCP 10000番ポートを対象としたスキャンが継続していることか

ら、今後も対策を行っていないサーバが攻撃を受け、第三者への攻撃などに使

用される可能性がありますので、影響を受けるバージョンの Webmin および

GNU bash を使用している場合は「III.対策」を実施してください。

なお、JPCERT/CC では、観測したスキャンの送信元のうち攻撃の踏み台となって

いると判断した IP アドレスのネットワーク管理者に連絡を行っています。

*1 JPCERT/CC が運用する、アジア・太平洋インターネット定点観測システム

https://www.jpcert.or.jp/tsubame/

*2 Webmin 1.700(RPM) と CVE-2014-6271 の影響を受けるバージョンの GNU

bash を使用

II. 観測状況

TSUBAME において観測した TCP 10000番ポートへのスキャン状況については、

以下を参照してください。

TSUBAME TCP 10000番ポート指定グラフ (2014/09/20-2014/10/08)

AP 地域における定点観測システム (TSUBAME) での観測動画

https://www.jpcert.or.jp/at/2014/at140038_10000tcp_movie.wmv

III. 対策

十分なテストを実施の上、Webmin および GNU bash に修正済みバージョンの

適用をご検討ください。

- GNU bash

GNU bash の詳細は、「GNU bash の脆弱性に関する注意喚起」を参照して

ください。

GNU bash の脆弱性に関する注意喚起

https://www.jpcert.or.jp/at/2014/at140037.html

- Webmin

脆弱性の影響を受ける 1.700 以前のバージョンを使用している場合は修正

済みの 1.710 にアップデートしてください。

Changes since Webmin version 1.700

http://www.webmin.com/changes-1.710.html

IV. 参考情報

@police

Bashの脆弱性を標的としたアクセスの観測について(第2報)

https://www.npa.go.jp/cyberpolice/topics?seq=14737

JPCERT/CC

GNU bash の脆弱性に関する注意喚起

https://www.jpcert.or.jp/at/2014/at140037.html

Webmin

http://www.webmin.com/index.html

JPCERT/CC

インターネット定点観測システム (TSUBAME)

https://www.jpcert.or.jp/tsubame/

今回の件につきまして当方まで提供いただける情報がございましたら、ご連

絡ください。

======================================================================

一般社団法人 JPCERT コーディネーションセンター (JPCERT/CC)

MAIL: info@jpcert.or.jp

TEL: 03-3518-4600 FAX: 03-3518-4602

https://www.jpcert.or.jp/

AP 地域における定点観測システム (TSUBAME) での観測動画

https://www.jpcert.or.jp/at/2014/at140038_10000tcp_movie.wmv

III. 対策

十分なテストを実施の上、Webmin および GNU bash に修正済みバージョンの

適用をご検討ください。

- GNU bash

GNU bash の詳細は、「GNU bash の脆弱性に関する注意喚起」を参照して

ください。

GNU bash の脆弱性に関する注意喚起

https://www.jpcert.or.jp/at/2014/at140037.html

- Webmin

脆弱性の影響を受ける 1.700 以前のバージョンを使用している場合は修正

済みの 1.710 にアップデートしてください。

Changes since Webmin version 1.700

http://www.webmin.com/changes-1.710.html

IV. 参考情報

@police

Bashの脆弱性を標的としたアクセスの観測について(第2報)

https://www.npa.go.jp/cyberpolice/topics?seq=14737

JPCERT/CC

GNU bash の脆弱性に関する注意喚起

https://www.jpcert.or.jp/at/2014/at140037.html

Webmin

http://www.webmin.com/index.html

JPCERT/CC

インターネット定点観測システム (TSUBAME)

https://www.jpcert.or.jp/tsubame/

今回の件につきまして当方まで提供いただける情報がございましたら、ご連

絡ください。

======================================================================

一般社団法人 JPCERT コーディネーションセンター (JPCERT/CC)

MAIL: info@jpcert.or.jp

TEL: 03-3518-4600 FAX: 03-3518-4602

https://www.jpcert.or.jp/

Topへ

AP 地域における定点観測システム (TSUBAME) での観測動画

https://www.jpcert.or.jp/at/2014/at140038_10000tcp_movie.wmv

III. 対策

十分なテストを実施の上、Webmin および GNU bash に修正済みバージョンの

適用をご検討ください。

- GNU bash

GNU bash の詳細は、「GNU bash の脆弱性に関する注意喚起」を参照して

ください。

GNU bash の脆弱性に関する注意喚起

https://www.jpcert.or.jp/at/2014/at140037.html

- Webmin

脆弱性の影響を受ける 1.700 以前のバージョンを使用している場合は修正

済みの 1.710 にアップデートしてください。

Changes since Webmin version 1.700

http://www.webmin.com/changes-1.710.html

IV. 参考情報

@police

Bashの脆弱性を標的としたアクセスの観測について(第2報)

https://www.npa.go.jp/cyberpolice/topics?seq=14737

JPCERT/CC

GNU bash の脆弱性に関する注意喚起

https://www.jpcert.or.jp/at/2014/at140037.html

Webmin

http://www.webmin.com/index.html

JPCERT/CC

インターネット定点観測システム (TSUBAME)

https://www.jpcert.or.jp/tsubame/

今回の件につきまして当方まで提供いただける情報がございましたら、ご連

絡ください。

======================================================================

一般社団法人 JPCERT コーディネーションセンター (JPCERT/CC)

MAIL: info@jpcert.or.jp

TEL: 03-3518-4600 FAX: 03-3518-4602

https://www.jpcert.or.jp/

AP 地域における定点観測システム (TSUBAME) での観測動画

https://www.jpcert.or.jp/at/2014/at140038_10000tcp_movie.wmv

III. 対策

十分なテストを実施の上、Webmin および GNU bash に修正済みバージョンの

適用をご検討ください。

- GNU bash

GNU bash の詳細は、「GNU bash の脆弱性に関する注意喚起」を参照して

ください。

GNU bash の脆弱性に関する注意喚起

https://www.jpcert.or.jp/at/2014/at140037.html

- Webmin

脆弱性の影響を受ける 1.700 以前のバージョンを使用している場合は修正

済みの 1.710 にアップデートしてください。

Changes since Webmin version 1.700

http://www.webmin.com/changes-1.710.html

IV. 参考情報

@police

Bashの脆弱性を標的としたアクセスの観測について(第2報)

https://www.npa.go.jp/cyberpolice/topics?seq=14737

JPCERT/CC

GNU bash の脆弱性に関する注意喚起

https://www.jpcert.or.jp/at/2014/at140037.html

Webmin

http://www.webmin.com/index.html

JPCERT/CC

インターネット定点観測システム (TSUBAME)

https://www.jpcert.or.jp/tsubame/

今回の件につきまして当方まで提供いただける情報がございましたら、ご連

絡ください。

======================================================================

一般社団法人 JPCERT コーディネーションセンター (JPCERT/CC)

MAIL: info@jpcert.or.jp

TEL: 03-3518-4600 FAX: 03-3518-4602

https://www.jpcert.or.jp/